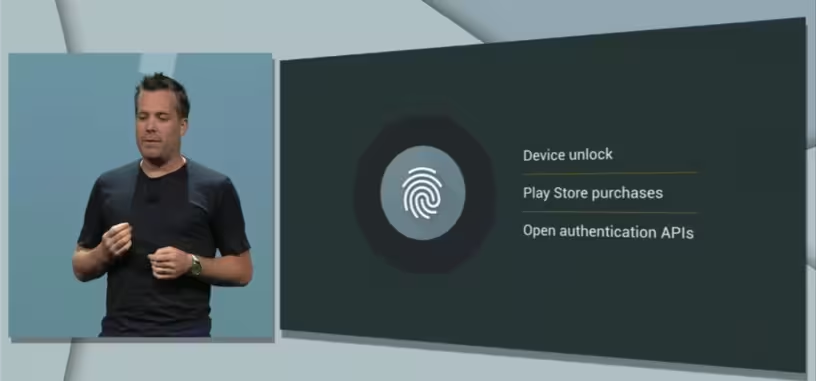

Los lectores de huellas dactilares se están convirtiendo en un estándar en Android gracias a su inclusión en los nuevos Nexus 5X y 6P, así como la inclusión de diversas API para su uso en Android 6.0 Marshmallow. Pero si los fabricantes no realizan una buena implementación, pueden ser más un problema de seguridad que un elemento positivo para el valor del teléfono.

Por ello Google ha creado unos requisitos estrictos para el uso del lector de huellas. No deberán tener un porcentaje de rechazo superior al 10 %, y el número de falsos positivos debe ser casi inexistente (inferior al 0,002 %) para asegurar que no se desbloquee con una huella de un usuario equivocado. El tiempo de respuesta debe ser inferior a un segundo, y limitar el número de intentos a 5 antes de bloquear nuevos intentos durante 30 segundos.

Además, el cotejamiento de huellas te tendrá que realizar dentro de un elemento seguro (un chip) del teléfono y no se podrá acceder a su información fuera del mismo. La información de las huellas se guarda de manera encriptada. Por tanto quedan excluidos de la oficialidad del método Google las implementaciones de OnePlus y Samsung ya que se realiza por software en vez de hardware.

En el caso del referente en el uso de lectores de huellas, el iPhone, ese cotejamiento se realiza en el propio procesador, en una zona especial blindada a cal y canto del sistema operativo. Por eso ahora tengo un interés en saber qué elemento seguro incluyen los Nexus 5X y 6P para el lector, ya que el procesador Snapdragon a priori no puede utilizarse de esta forma.