Que Intel se ha dormido en los laureles es un hecho, y uno del que le está costando recuperarse. AMD le ha comido mucho terreno gracias a los procesadores Ryzen y EPYC, pero no solo por su potencia en bruto sino por otras de sus características. Una de las más solicitadas para centros de datos es la encriptación total de la memoria principal del sistema, que está integrada en ciertos procesadores profesionales de AMD y que Intel realiza mediante emulación a través de las extensiones de seguridad (SGX).

Por eso la compañía ha anunciado que va a integrar a nivel físico en sus procesadores ese cifrado completo de la memoria principal en sus próximos procesadores, para alegría de los asistentes al Día de la Seguridad de Intel que ha celebrado esta semana.

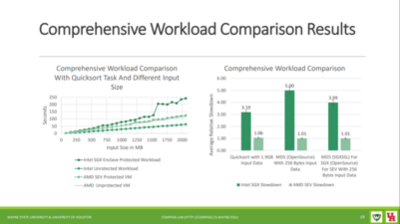

Lo que se busca al hacerlo a nivel físico es que no haya impacto en el rendimiento de ese cifrado, de igual forma que ocurre por ejemplo con las unidades de estado sólido que tienen cifrado por hardware. Si se recurre a una solución de cifrado por software a través de SGX el impacto en el rendimiento es sustancial como se puede ver a continuación. Hay diversos estudios que ya han analizado esto, pero en la gráfica veréis que usar cifrado o no usarlo en los procesadores de AMD no tiene un impacto en su rendimiento.

En parte la pérdida de rendimiento se debe a que se crea un entorno seguro en la memoria principal para el cifrado y descifrado de información, pero no se hace por hardware. Ese tiempo de procesamiento adicional es lo que ralentiza. Los próximos procesadores de Intel añadirán capacidad de usar encriptación total de memoria (TME) y encriptación total de memoria de clave múltiple (MKTME), que ya está implementado en Linux. Con este nuevo sistema también se solventarán otros problemas relacionados, como el tamaño de las páginas de memoria que se pueden usar, o que SGX hay que implementarlo aplicación por aplicación.

Vía: Ars Technica.