Uno de los temas recurrentes en el ecosistema Android es el de los problemas de seguridad de la plataforma. En realidad no tanto problemas, sino hackers que cada vez se vuelven más listos, y puestos a atacar un sistema operativo, mejor uno que esté en más de 1.000 millones de dispositivos como Android.

Una de las vulnerabilidades recientemente descubiertas es Stagefright, todavía pendiente de liberar los parches tanto las operadoras como los fabricantes. Otro de ellos es el denominado Certifi-gate y permite el control remoto de dispositivos, que afecta a versiones inseguras de herramientas de administración remotas instaladas por fabricantes y operadoras en los teléfonos que venden, como TeamViewer, CommuniTake Remote Care y MobileSupport.

Gracias a una aplicación que permite conocer si un terminal sufre del Certifi-gate, Check Point ha podido recopilar información de la distribución de los dispositivos afectados y han conseguido detectar al menos una aplicación que lo está explotando activamente y que se está distribuyendo a través de la Play Store gracias a saltarse las medidas de seguridad de Google.

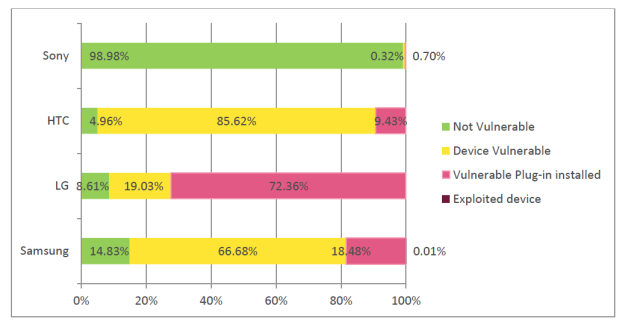

De 100.00 descargas de la aplicación, 30.000 usuarios han compartido los datos, de los que el 58% son vulnerables, y el 15,84% tienen instalado el complemento de acceso remoto instalado, y solo unos pocos están siendo hackeados mediante la aplicación Recordable Activator, que una vez instalada descarga una versión vulnerable de TeamViewer.

Aunque se retire la aplicación de Google Play, la vulnerabilidad subyacente será difícil de solucionar porque afecta al modo en que se instalan los complementos. Puesto que son firmados por los desarrolladores con el mismo certificado, incluso las versiones obsoletas o vulnerables son aceptadas como válidas por Android, y por tanto son el inicio del problema Certifi-gate.